이메일 피싱 공격이 더욱 늘어나고 성공률을 높이기 위해 다양한 방식이 쓰이는 것으로 나타났습니다. 글로벌 보안 솔루션 업체 파이어아이는 이러한 내용이 담긴 올 1분기 이메일 위협 보고서를 16일 발표했습니다.

파이어아이는 13억 건의 이메일 샘플을 분석한 결과 △스푸핑(Spoofing)을 통한 피싱 시도 △HTTPS 암호화를 적용한 URL 기반 공격 △대중적인 파일 공유 서비스를 이용한 클라우드 기반 공격 등 세 가지 특징으로 위협이 증가하고 있습니다.

우선 피싱 공격은 지난해 같은 기간 대비 17% 증가했습니다. 일반적으로 피싱 이메일은 자격 증명 정보나 신용 카드 정보를 탈취하기 위한 목적을 가지고 있습니다. 기존에 알고 있는 연락처나 신뢰할 수 있는 회사를 사칭해 이메일 수신인이 임베디드 링크를 클릭하도록 유도합니다.

피싱 공격 활동에서 가장 많이 스푸핑된 기업은 마이크로소프트(MS)로 확인됐습니다. 탐지된 건의 약 30%를 차지하고 있습니다. 또한 원드라이브, 애플, 페이팔, 아마존 순으로 집계됐습니다. 각각 6~7%의 비중을 차지하고 있습니다.

HTTPS를 이용한 악성 URL 기반 공격은 전 분기보다 26% 늘어났습니다. 파이어아이는 지난해 보고서를 통해 전달 수단으로 URL 기반 공격이 첨부 파일 기반 공격을 추월했다고 발표했습니다. 이러한 추세는 올 1분기에도 이어졌습니다. 악성 행위자가 온라인 상에서 상대적으로 안전하다고 인식되는 HTTPS를 이용하고 있다는 점을 확인할 수 있습니다.

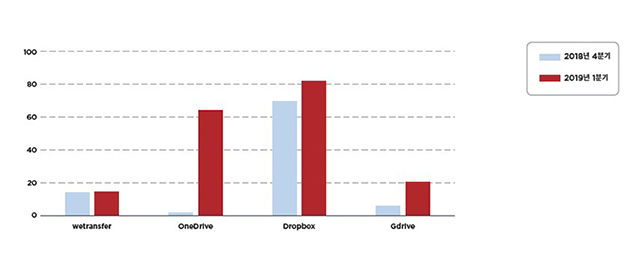

또한 클라우드에 기반한 공격도 증가하고 있습니다. 특히 파일 공유 서비스를 이용한 공격이 활성화되고 있습니다. 위트랜스퍼를 비롯한 구글드라이브, 원드라이브 등 신뢰도가 높으면서 대중적으로 널리 이용되는 파일 공유 서비스가 대표적입니다. 악성 파일 게재가 많아지면서 연결 링크 수가 급격히 증가하는 패턴을 보였습니다. 드롭박스는 이러한 공격에 가장 많이 사용된 서비스입니다.

이밖에 급여 관련 부서와 공급업체를 사칭한 신종 ‘캐시카우’ 공격이 등장했습니다. 경영진을 사칭한 공격은 그동안 지속적으로 증가해왔고 접근 방식 패턴이 다양화된 것입니다. 사이버 캐시카우 공격은 대부분 조직의 회계 담당 부서를 타깃으로 CEO나 다른 고위 임원을 사칭한 스푸핑 이메일을 발송하는 방식을 사용해왔습니다.

특히 급여 담당 부서가 공격의 주된 타깃입니다. 조직 임원의 급여를 제3자 계좌로 빼돌리기 위해 급여 관련 부서에 은행 계좌 정보 등 임원의 개인 정보 변경을 요청하는 이메일을 보내는 수법입니다.

여기에 공급업체를 이용한 수법까지 동원됐습니다. 기존에 신뢰를 쌓아온 공급업체를 가장해 해당 업체에 지불해야 할 현금을 제3자 계좌로 입금되도록 유도합니다.

켄 배그널 파이어아이 이메일 보안 부문 부사장은 “위협 행위자들의 수법은 계속해서 진화하고 있다”며 “파이어아이는 조직 내 신규 담당자나 부서를 표적으로 하는 새로운 변종 사칭공격들을 지속적으로 발견하는 중”이라고 설명했습니다.

그러면서 “이러한 사이버 공격들을 잘 알지 못하고 있는 건 큰 위험 요인으로 필요한 지식도 부족하다”며 “이러한 사기 행위가 발견되는 경우 이미 사기 계좌로 입금을 끝낸 경우가 많다는 것이 큰 불행”이라고 덧붙였습니다.